Durante dois dias, especialistas e líderes do setor compartilharam dados preocupantes, tendências e estratégias práticas para enfrentar as ameaças digitais que crescem em velocidade e complexidade. Reunimos aqui os principais aprendizados que podem ajudar sua empresa a agir agora para se proteger.

Brasil sob ataque

O Brasil ocupa a segunda posição no ranking mundial de ataques cibernéticos, registrando milhares de tentativas de invasão a cada minuto. Apesar do aumento previsto nos investimentos em cibersegurança, o país ainda reage mais do que se antecipa. Muitas empresas só reforçam a segurança após sofrerem um ataque, o que amplia os danos e o tempo de recuperação. É hora de mudar essa postura.

Cybersecurity Summit traz os próximos passos do Brasil

No evento, especialistas apresentaram uma estratégia clara para fortalecer a segurança digital no país. Ela se baseia em quatro ações diretas:

-

Proteger e conscientizar grupos vulneráveis

-

Blindar infraestruturas críticas como saúde, energia e finanças

-

Promover a cooperação entre setores públicos, privados, civis e internacionais

-

Garantir soberania tecnológica com certificações nacionais e desenvolvimento próprio

Esses pilares exigem ação coordenada, investimentos contínuos e participação ativa das empresas.

O fator humano decide a batalha

A tecnologia sozinha não vence a guerra cibernética. A maioria dos incidentes nasce de falhas humanas, desde senhas fracas até cliques em links maliciosos. Poucos executivos brasileiros colocam a cibersegurança como prioridade estratégica, o que deixa brechas para ataques. A presença da AMM Solutions no Cybersecurity Summit Rio foi essencial para entender que empresas precisam investir em treinamentos regulares, simulações de phishing e programas de upskilling e crosskilling para transformar colaboradores em verdadeiros agentes de defesa.

Setor público precisa agir agora em relação a Cybersecurity

Prefeituras e órgãos públicos ainda estão vulneráveis. A falta de certificação de equipes e de protocolos claros compromete serviços essenciais. Sistemas antes secundários, como o de controle de semáforos, agora são críticos e exigem monitoramento constante e planos de contingência.

Tendências que já estão moldando o futuro

O Cybersecurity Summit Rio destacou tendências que as empresas precisam considerar imediatamente:

-

Crescimento acelerado da inteligência artificial e dos dilemas éticos que ela traz

-

Intensificação da guerra cibernética e seu impacto na privacidade

-

Expansão dos ataques de ransomware, que já cresceram mais de 70% no último ano

-

Desafios da segurança em nuvem e da proteção de dados sensíveis

-

Riscos da computação quântica para a criptografia atual

-

Estratégias centradas no fator humano e adoção do modelo Zero Trust

-

Popularização do seguro cibernético como camada extra de proteção

Dark web: a ameaça invisível

A dark web se tornou um mercado lucrativo para criminosos. Vulnerabilidades críticas de empresas chegam a valer dezenas de vezes mais do que elas estariam dispostas a pagar para corrigir. Especialistas afirmam que praticamente todos os dados pessoais já circulam nesses ambientes. A previsão para os próximos anos é clara: veremos inteligências artificiais combatendo outras inteligências artificiais, enquanto humanos assumem o papel de estrategistas e gestores dessas defesas.

Conclusão

A presença da AMM no Cybersecurity Summit Rio mostrou que esperar pelo ataque para agir é um erro que nenhuma empresa pode cometer. A defesa deve ser proativa, contínua e baseada em ambientes resilientes, capazes de detectar, responder e se recuperar rapidamente.

Fale com a gente!

Fale com a gente!

Transforme seu ambiente de TI com o IBM Power11, e leve sua infraestrutura a um novo patamar de inteligência, desempenho e resiliência.

]]>

Em julho de 2025, a Dell foi atingida por um ataque de ransomware realizado pelo grupo World Leaks, o qual afirma ter exfiltrado cerca de 1,3 terabytes de dados internos. Entre os arquivos comprometidos, estavam backups, logs de sistema, scripts de infraestrutura, configurações de rede e documentos de POCs, conforme detalhado em publicações como CSO Online e BleepingComputer.

Apesar de a Dell afirmar que os dados eram sintéticos e que nenhum dado de clientes ou parceiros foi comprometido, o incidente, ainda assim, serve como um alerta alarmante. Afinal, estruturas consideradas seguras também podem ser alvos de ciberataques cada vez mais sofisticados.

World Leaks: nova fase nos ataques digitais

O grupo World Leaks, que surgiu como uma evolução do infame Hunters International/Hive, adotou recentemente um modelo de extorsão pura. Em vez de priorizar a criptografia de sistemas, eles passaram a focar na cópia de dados antes mesmo de qualquer bloqueio, uma estratégia que, por sua vez, reduz tanto os custos quanto os riscos operacionais envolvidos.

Para isso, eles utilizam uma ferramenta de exfiltração automatizada, totalmente compatível com diversas arquiteturas — como x86, ARM, Windows e Linux. Além disso, operam de forma altamente organizada, contando com painéis exclusivos para afiliados, bem como sites dedicados à negociação de resgates.

Ransomware em 2025: uma ameaça crescente

De acordo com os dados de 2025, os ataques de ransomware estão se tornando cada vez mais frequentes, sofisticados e direcionados à exfiltração de arquivos. Esse cenário reflete a modernização constante dos malwares, que agora operam por meio de modelos RaaS (Ransomware as a Service) e apresentam focos específicos em setores estratégicos, como TI, saúde e finanças. Diante disso, é fundamental redobrar a atenção e fortalecer as defesas corporativas.

Lições para sua empresa: aprenda com o incidente

-

Nenhuma empresa está fora da mira: Se até mesmo uma gigante global foi comprometida, fica evidente que organizações de todos os portes, inclusive pequenas e médias empresas, estão igualmente vulneráveis. Por isso, adotar medidas preventivas e estruturais é mais urgente do que nunca;

-

Backups convencionais não bastam: É fundamental que eles sejam imutáveis, criptografados e devidamente isolados, garantindo uma recuperação rápida e segura, sem risco de sequestro dos dados;

-

Resposta rápida é essencial: A detecção precoce de tráfego anômalo e movimentações suspeitas de arquivos pode ser decisiva, já que muitas invasões só são descobertas quando os danos já estão consolidados;

- A segmentação sistêmica é vital: Ambientes de testes e produção devem contar com firewalls, controles de acesso rigorosos e segmentação de rede.

Proteja sua empresa com a AMM Solutions

Pensando nesse cenário desafiador, na AMM Solutions oferecemos soluções completas de cibersegurança e ciberresiliência. Nossas tecnologias são especialmente indicadas para ambientes corporativos estratégicos e infraestruturas que demandam alta disponibilidade, proteção contínua e resposta rápida a incidentes.

Storage IBM FlashSystem: Uma das melhores soluções de infraestrutura do mercado

- Criptografia de ponta a ponta

- Snapshots imutáveis (WORM) e backups invioláveis

- FCM4 (FlashCore Module 4): detecção de ransomware em segundos, com zero histórico de falhas globalmente

- Restauração rápida e segura, com isolamento automático de ameaças

A hora de agir é agora

Não espere ser o próximo alvo. Afinal, a recente notícia envolvendo uma gigante da TI hackeada evidencia que o cenário atual é alarmante: os ataques cibernéticos estão mais frequentes, mais caros e mais rápidos do que nunca. Nesse contexto, contar com a AMM Solutions é fundamental para garantir a continuidade dos negócios, a confiança dos clientes e a proteção dos dados, independentemente do porte da empresa ou do segmento em que atua.

Vamos blindar sua TI

Vamos blindar sua TI

Por fim, entre em contato conosco e descubra como implementar uma estratégia realmente robusta de Segurança, Continuidade e Recuperação de Dados, antes que o próximo ataque aconteça e cause prejuízos irreversíveis.

Acompanhe a AMM Solutions

Acompanhe a AMM Solutions

Marque uma consultoria conosco aqui.

]]>Por que investir em um plano de Disaster Recovery?

Afinal, indisponibilidade de sistemas, perda de dados, ataques cibernéticos e falhas de infraestrutura acontecem. Por outro lado, empresas que não estão preparadas acabam correndo riscos graves:

- Prejuízos financeiros com operações paradas

- Danos à reputação e perda de confiança de clientes

- Multas por não conformidade com legislações, como a LGPD

- Perda de dados cruciais para o negócio

Por outro lado, organizações que contam com um plano de Disaster Recovery eficiente conseguem, assim, reagir com agilidade diante de imprevistos, manter a confiança do mercado e, consequentemente, superar a concorrência.

Disaster Recovery: Proteja Seus Dados e Supere a Concorrência

Hoje, se destacar vai além de proteger informações. Um plano de Disaster Recovery bem estruturado garante:

- Continuidade operacional mesmo em cenários críticos

- Resposta rápida a incidentes e redução do tempo de inatividade

- Conformidade legal e regulatória

- Preservação da imagem e competitividade

Empresas resilientes são vistas como referências em seu mercado porque transmitem confiança e maturidade estratégica.

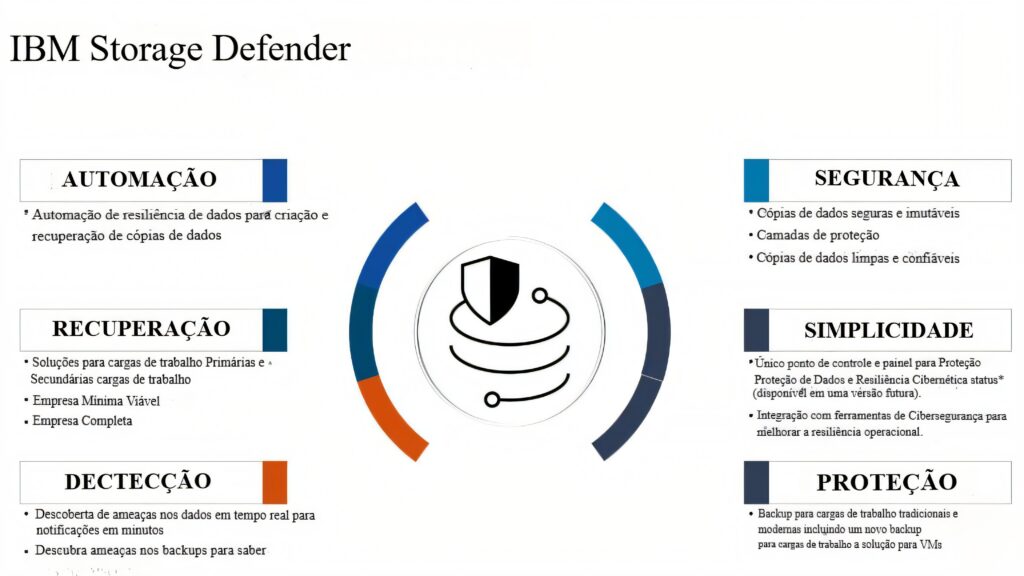

A nova tecnologia da IBM: IBM Storage Defender

Para quem busca ainda mais proteção, recentemente a IBM lançou o Storage Defender, uma solução inovadora que integra proteção de dados, detecção de ameaças em tempo real e, além disso, funcionalidades avançadas de recuperação. Com o uso de inteligência artificial, o Storage Defender consegue identificar e bloquear ataques, automatizando, assim, a restauração rápida dos dados – o que, consequentemente, reduz drasticamente o impacto de qualquer incidente. Dessa forma, essa tecnologia representa o que há de mais moderno em segurança e disponibilidade de informações, sobretudo para ambientes de missão crítica.

Protegendo ambientes IBM i (AS/400): seu negócio merece o melhor

Se a sua empresa utiliza sistemas IBM i (AS/400), certamente sabe da importância desses ambientes para operações essenciais. Por isso, contar com especialistas faz toda a diferença!

Além disso, a AMM Solutions é referência em Disaster Recovery para ambientes IBM i no Brasil. Por meio de nossa experiência, desenvolvemos o iMAGEM AD, um software de replicação e restauração de dados homologado pela IBM Rochester, que oferece alta performance e excelente custo-benefício – inclusive para versões de sistemas que já foram descontinuadas pela própria IBM.

Com o iMAGEM AD, você garante:

- Replicação segura de dados DB2, perfis de usuários, file systems e folders

- Restauração rápida de ambientes, minimizando impactos de desastres

- Suporte especializado e alinhado às necessidades do seu negócio

Conclusão: Transforme riscos em vantagem competitiva

Empresas que encaram Disaster Recovery como estratégia estão, portanto, à frente em segurança, confiança e competitividade. Por isso, não espere o imprevisto acontecer!

Se suas operações realmente não podem parar, então fale com a AMM Solutions, conheça o iMAGEM AD e, assim, garanta a continuidade do seu negócio – mesmo diante dos maiores desafios. Gostou desse artigo? Conheça o nosso INSTAGRAM e nosso canal no YOUTUBE. E, caso queira entender como a AMM Solutions pode transformar o seu negócio com soluções de TI e inteligência artificial, clique aqui para falar com um de nossos especialistas.

Falou em IBM i, chamou a AMM Solutions! Sua parceira IBM i no Brasil.

Uma das mais recentes inovações, e que tem gerado debates calorosos, é o escaneamento da íris em troca de dinheiro. Embora à primeira vista pareça algo futurista e fascinante, essa tecnologia, no entanto, traz à tona preocupações éticas, de privacidade e segurança.

Neste artigo, portanto, vamos explorar o que está por trás dessa inovação, seus potenciais riscos e, além disso, o impacto dessa prática no mercado de tecnologia.

O Que é o Escaneamento da Íris?

O escaneamento da íris identifica pessoas por meio de imagens detalhadas da parte colorida do olho humano, criando um “código único”. Essa tecnologia apresenta alta precisão e dificulta falsificações, atraindo empresas que desejam reforçar a segurança em seus serviços.

Recentemente, projetos que oferecem incentivos financeiros para o escaneamento da íris chamaram atenção. Um exemplo é o dispositivo controverso chamado Worldcoin Orb, criado para coletar dados biométricos, validar identidades e construir um sistema global de identificação.

Por Que Oferecer Dinheiro Pelo Escaneamento?

Pagar pelo escaneamento da íris busca criar um banco de dados global e descentralizado, com aplicações como:

- Verificação de Identidade Digital: Garantir que cada pessoa seja única em um sistema, reduzindo fraudes.

- Distribuição de Renda Universal: Permitir o acesso a benefícios financeiros globais, especialmente em projetos baseados em moedas digitais.

- Segurança e Autenticação: Substituir senhas e documentos físicos por métodos mais confiáveis.

Apesar do potencial, trocar dados biométricos por dinheiro levanta questões éticas e preocupações sobre privacidade e segurança.

Os Riscos do Escaneamento da Íris

Por trás da tecnologia, existem preocupações que precisam ser consideradas:

- Privacidade e Controle de Dados

Ao ceder dados biométricos, por exemplo, os usuários têm pouco controle sobre como essas informações serão armazenadas e usadas. Além disso, existe o risco de vazamentos de dados ou uso indevido por terceiros. - Dependência Tecnológica

Ademais, um sistema que centraliza dados biométricos em escala global pode se tornar vulnerável a ataques cibernéticos ou manipulação, afetando milhões de pessoas de maneira significativa. - Ética e Consentimento

Outro ponto crucial é que oferecer dinheiro por dados biométricos pode criar uma relação exploratória, especialmente em populações economicamente vulneráveis. Essas pessoas podem sentir-se obrigadas a aceitar essas propostas sem considerar completamente os riscos envolvidos. - Segurança Digital

Por fim, uma vez comprometidos, os dados biométricos não podem ser “resetados” como uma senha. Isso torna os indivíduos permanentemente vulneráveis a fraudes e roubo de identidade, uma vez que essas informações são irreversíveis.

Como Empresas e Indivíduos Podem se Proteger

Se você está pensando em adotar ou se envolver com tecnologias que envolvem dados biométricos, algumas práticas podem, sem dúvida, ajudar a mitigar riscos:

Escolher Fornecedores de Confiança: Em primeiro lugar, as empresas devem garantir que as soluções tecnológicas adotadas sejam seguras e, além disso, sigam rigorosamente regulamentações de proteção de dados, como a LGPD no Brasil.

Transparência nos Dados: Além disso, os usuários devem exigir, de forma clara, informações sobre como seus dados serão usados, armazenados e protegidos, garantindo maior controle sobre suas informações pessoais.

Investir em Cibersegurança: Por fim, as empresas devem implementar sistemas robustos para proteger bancos de dados biométricos contra invasões, assegurando que medidas de segurança sejam constantemente atualizadas e aperfeiçoadas.

O Futuro da Biometria e o Escaneamento da Íris

Embora o escaneamento da íris represente, sem dúvida, um avanço tecnológico significativo, ele também evidencia os complexos desafios de equilibrar inovação, ética e privacidade. Além disso, para empresas que lidam com dados em larga escala, como a AMM Solutions, a proteção e a integridade das informações tornam-se fundamentais para garantir, ao mesmo tempo, a confiança dos usuários e a segurança dos sistemas.

Quer saber mais sobre como a tecnologia está moldando o futuro e os impactos disso nos negócios? Então, continue acompanhando nosso blog para se manter sempre informado sobre as tendências mais relevantes do mercado.

Tire suas dúvidas sobre nossos serviços

Veja sobre esse e outros temas de tecnologia em nosso canal no Youtube

]]>