Durante dois dias, especialistas e líderes do setor compartilharam dados preocupantes, tendências e estratégias práticas para enfrentar as ameaças digitais que crescem em velocidade e complexidade. Reunimos aqui os principais aprendizados que podem ajudar sua empresa a agir agora para se proteger.

Brasil sob ataque

O Brasil ocupa a segunda posição no ranking mundial de ataques cibernéticos, registrando milhares de tentativas de invasão a cada minuto. Apesar do aumento previsto nos investimentos em cibersegurança, o país ainda reage mais do que se antecipa. Muitas empresas só reforçam a segurança após sofrerem um ataque, o que amplia os danos e o tempo de recuperação. É hora de mudar essa postura.

Cybersecurity Summit traz os próximos passos do Brasil

No evento, especialistas apresentaram uma estratégia clara para fortalecer a segurança digital no país. Ela se baseia em quatro ações diretas:

-

Proteger e conscientizar grupos vulneráveis

-

Blindar infraestruturas críticas como saúde, energia e finanças

-

Promover a cooperação entre setores públicos, privados, civis e internacionais

-

Garantir soberania tecnológica com certificações nacionais e desenvolvimento próprio

Esses pilares exigem ação coordenada, investimentos contínuos e participação ativa das empresas.

O fator humano decide a batalha

A tecnologia sozinha não vence a guerra cibernética. A maioria dos incidentes nasce de falhas humanas, desde senhas fracas até cliques em links maliciosos. Poucos executivos brasileiros colocam a cibersegurança como prioridade estratégica, o que deixa brechas para ataques. A presença da AMM Solutions no Cybersecurity Summit Rio foi essencial para entender que empresas precisam investir em treinamentos regulares, simulações de phishing e programas de upskilling e crosskilling para transformar colaboradores em verdadeiros agentes de defesa.

Setor público precisa agir agora em relação a Cybersecurity

Prefeituras e órgãos públicos ainda estão vulneráveis. A falta de certificação de equipes e de protocolos claros compromete serviços essenciais. Sistemas antes secundários, como o de controle de semáforos, agora são críticos e exigem monitoramento constante e planos de contingência.

Tendências que já estão moldando o futuro

O Cybersecurity Summit Rio destacou tendências que as empresas precisam considerar imediatamente:

-

Crescimento acelerado da inteligência artificial e dos dilemas éticos que ela traz

-

Intensificação da guerra cibernética e seu impacto na privacidade

-

Expansão dos ataques de ransomware, que já cresceram mais de 70% no último ano

-

Desafios da segurança em nuvem e da proteção de dados sensíveis

-

Riscos da computação quântica para a criptografia atual

-

Estratégias centradas no fator humano e adoção do modelo Zero Trust

-

Popularização do seguro cibernético como camada extra de proteção

Dark web: a ameaça invisível

A dark web se tornou um mercado lucrativo para criminosos. Vulnerabilidades críticas de empresas chegam a valer dezenas de vezes mais do que elas estariam dispostas a pagar para corrigir. Especialistas afirmam que praticamente todos os dados pessoais já circulam nesses ambientes. A previsão para os próximos anos é clara: veremos inteligências artificiais combatendo outras inteligências artificiais, enquanto humanos assumem o papel de estrategistas e gestores dessas defesas.

Conclusão

A presença da AMM no Cybersecurity Summit Rio mostrou que esperar pelo ataque para agir é um erro que nenhuma empresa pode cometer. A defesa deve ser proativa, contínua e baseada em ambientes resilientes, capazes de detectar, responder e se recuperar rapidamente.

Fale com a gente!

Fale com a gente!

Transforme seu ambiente de TI com o IBM Power11, e leve sua infraestrutura a um novo patamar de inteligência, desempenho e resiliência.

]]>

Por que investir em um plano de Disaster Recovery?

Afinal, indisponibilidade de sistemas, perda de dados, ataques cibernéticos e falhas de infraestrutura acontecem. Por outro lado, empresas que não estão preparadas acabam correndo riscos graves:

- Prejuízos financeiros com operações paradas

- Danos à reputação e perda de confiança de clientes

- Multas por não conformidade com legislações, como a LGPD

- Perda de dados cruciais para o negócio

Por outro lado, organizações que contam com um plano de Disaster Recovery eficiente conseguem, assim, reagir com agilidade diante de imprevistos, manter a confiança do mercado e, consequentemente, superar a concorrência.

Disaster Recovery: Proteja Seus Dados e Supere a Concorrência

Hoje, se destacar vai além de proteger informações. Um plano de Disaster Recovery bem estruturado garante:

- Continuidade operacional mesmo em cenários críticos

- Resposta rápida a incidentes e redução do tempo de inatividade

- Conformidade legal e regulatória

- Preservação da imagem e competitividade

Empresas resilientes são vistas como referências em seu mercado porque transmitem confiança e maturidade estratégica.

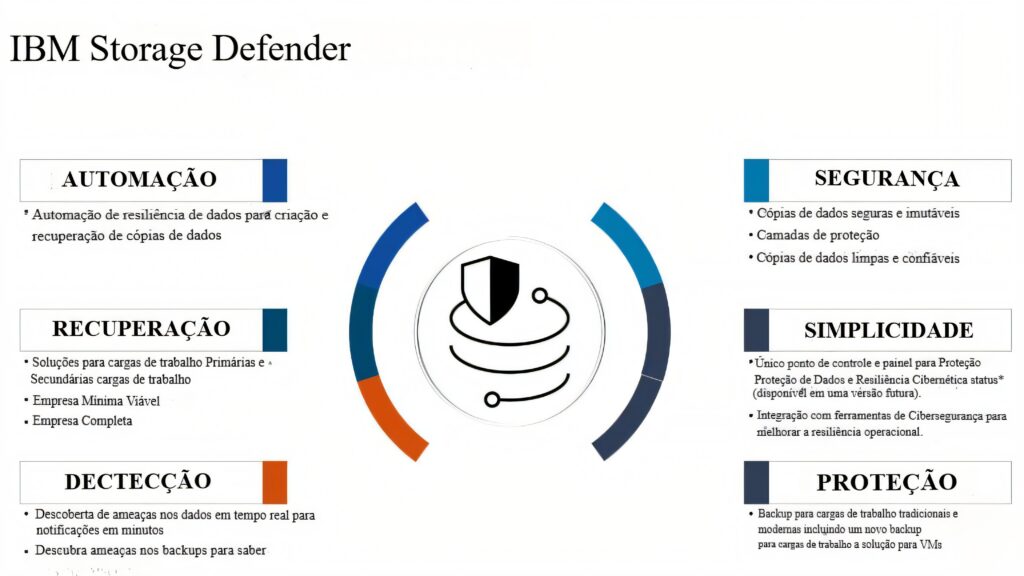

A nova tecnologia da IBM: IBM Storage Defender

Para quem busca ainda mais proteção, recentemente a IBM lançou o Storage Defender, uma solução inovadora que integra proteção de dados, detecção de ameaças em tempo real e, além disso, funcionalidades avançadas de recuperação. Com o uso de inteligência artificial, o Storage Defender consegue identificar e bloquear ataques, automatizando, assim, a restauração rápida dos dados – o que, consequentemente, reduz drasticamente o impacto de qualquer incidente. Dessa forma, essa tecnologia representa o que há de mais moderno em segurança e disponibilidade de informações, sobretudo para ambientes de missão crítica.

Protegendo ambientes IBM i (AS/400): seu negócio merece o melhor

Se a sua empresa utiliza sistemas IBM i (AS/400), certamente sabe da importância desses ambientes para operações essenciais. Por isso, contar com especialistas faz toda a diferença!

Além disso, a AMM Solutions é referência em Disaster Recovery para ambientes IBM i no Brasil. Por meio de nossa experiência, desenvolvemos o iMAGEM AD, um software de replicação e restauração de dados homologado pela IBM Rochester, que oferece alta performance e excelente custo-benefício – inclusive para versões de sistemas que já foram descontinuadas pela própria IBM.

Com o iMAGEM AD, você garante:

- Replicação segura de dados DB2, perfis de usuários, file systems e folders

- Restauração rápida de ambientes, minimizando impactos de desastres

- Suporte especializado e alinhado às necessidades do seu negócio

Conclusão: Transforme riscos em vantagem competitiva

Empresas que encaram Disaster Recovery como estratégia estão, portanto, à frente em segurança, confiança e competitividade. Por isso, não espere o imprevisto acontecer!

Se suas operações realmente não podem parar, então fale com a AMM Solutions, conheça o iMAGEM AD e, assim, garanta a continuidade do seu negócio – mesmo diante dos maiores desafios. Gostou desse artigo? Conheça o nosso INSTAGRAM e nosso canal no YOUTUBE. E, caso queira entender como a AMM Solutions pode transformar o seu negócio com soluções de TI e inteligência artificial, clique aqui para falar com um de nossos especialistas.

Falou em IBM i, chamou a AMM Solutions! Sua parceira IBM i no Brasil.

Como códigos abertos ou fechados em inteligência artificial podem influenciar empresas que buscam por serviços de implementação de servidores seguros?

Códigos Abertos: Ao adotar modelos de IA baseados em códigos abertos, as empresas podem ter acesso a uma comunidade mais ampla de desenvolvedores e especialistas em segurança. Isso pode resultar em uma colaboração mais ampla na identificação e correção de vulnerabilidades de segurança nos servidores, tornando-os mais robustos e resilientes a ataques cibernéticos. Além disso, a transparência do código aberto permite uma auditoria mais fácil e uma compreensão mais profunda do funcionamento interno dos sistemas de IA, o que pode levar a uma melhor detecção e prevenção de ameaças;

Códigos Fechados: Por outro lado, ao utilizar modelos de IA baseados em códigos fechados, as empresas podem depender mais dos recursos de segurança fornecidos pelos desenvolvedores do software. Isso pode limitar a capacidade das empresas de personalizar e adaptar os sistemas de IA para atender às suas necessidades específicas de segurança. Além disso, a falta de transparência nos códigos fechados pode tornar mais difícil para as empresas avaliar completamente os riscos de segurança associados aos servidores que implementam esses modelos de IA.

Em resumo, a escolha entre códigos abertos e fechados em inteligência artificial pode influenciar a forma como as empresas abordam a implementação de servidores seguros. Enquanto os códigos abertos podem oferecer maior transparência, colaboração e controle sobre a segurança dos servidores, os códigos fechados podem fornecer soluções prontas e recursos de segurança desenvolvidos pelos fabricantes do software. As empresas devem considerar cuidadosamente esses fatores ao tomar decisões sobre a implementação de servidores seguros em seus ambientes de TI.

Independentemente da escolha entre códigos abertos ou fechados em inteligência artificial, é crucial que as empresas estejam preparadas com serviços de servidores seguros e de qualidade para enfrentar os desafios do futuro digital. Em um cenário cada vez mais complexo e interconectado, a segurança da infraestrutura de TI torna-se uma prioridade absoluta. Servidores seguros garantem a integridade dos dados, protegem contra ameaças cibernéticas e mantêm a continuidade dos negócios. Na AMM Solutions, oferecemos serviços de locação de servidores Power IBM, IBM i / AS400 com suporte 24×7, proporcionando às empresas a tranquilidade de contar com uma infraestrutura robusta e confiável, pronta para enfrentar os desafios do futuro com segurança e eficiência.