O que é o IBM Data Protect?

Ele é um software de backup e recuperação de alto desempenho, criado para ambientes modernos e complexos. Ele combina tecnologia de proteção baseada em políticas com escalabilidade ilimitada, atendendo desde workloads tradicionais até aplicações cloud-native.

Além disso, a IBM desenvolveu o Data Protect para ir além do próprio ecossistema. Consequentemente, ele funciona de forma integrada com VMware, Hyper-V e Red Hat OpenShift, além de bancos de dados como Oracle, SQL Server e SAP HANA. Da mesma forma, também protege aplicações SaaS como Microsoft 365, Google Workspace e Salesforce.

Principais recursos do IBM Data Protect

Backups imutáveis e proteção avançada

O recurso cria cópias imutáveis, que permanecem intactas e não podem ser apagadas. Assim, mesmo diante de um ataque de ransomware, sua empresa sempre terá uma versão íntegra e confiável dos dados.

Escalabilidade sem limites

Em comparação com soluções tradicionais, o DP não depende de um ponto único de falha. A plataforma expande de acord Data Proo com a necessidade da empresa e, consequentemente, todos os nós trabalham em paralelo para garantir disponibilidade contínua.

Recuperação rápida e confiável

O Data Protect executa recuperação instantânea em massa (IMR), restaurando diversas máquinas virtuais ao mesmo tempo. Dessa forma, a empresa reduz o tempo de indisponibilidade e mantém suas operações em andamento.

Vantagens do IBM Data Protect para empresas

Segurança alinhada ao conceito Zero Trust

A IBM projetou a solução com base no modelo de Zero Trust, que exige múltiplas aprovações para cada ação crítica. Portanto, a segurança operacional se torna mais robusta e confiável.

Flexibilidade no licenciamento

O sistema utiliza licenciamento baseado em Resource Units (RUs). Em outras palavras, a empresa paga apenas pelo que realmente utiliza, obtendo custo-benefício e escalabilidade financeira.

Gestão simplificada e centralizada

A IBM integrou o Data Protect ao Data Management Service (DMS). Com isso, os gestores visualizam relatórios, SLAs e status de proteção em um único painel. Logo, a administração se torna mais simples e eficiente.

Por que escolher o IBM DP?

A resposta é simples: resiliência cibernética de ponta a ponta. Enquanto outras soluções param no backup tradicional, o IBM Data Protect vai além. Ele detecta ameaças, protege com cópias imutáveis, recupera rapidamente e se integra a múltiplos ambientes.

Consequentemente, sua empresa não apenas armazena informações, mas também garante que os dados estarão sempre disponíveis, mesmo em cenários de crise.

Conclusão

O IBM Data Protect é mais do que uma ferramenta de backup. Na prática, ele inaugura uma nova forma de pensar a proteção e resiliência de dados, essencial para empresas que não podem parar.

Fale com a AMM Solutions!

Fale com a AMM Solutions!

Transforme seu ambiente de TI com o IBM Data Protect e descubra como essa solução pode elevar sua infraestrutura a um novo patamar de inteligência, desempenho e resiliência.

]]>

Um dos maiores encontros de inovação e negócios da América Latina.

O evento aconteceu no Píer Mauá, no Rio de Janeiro. e reuniu milhares de profissionais, empreendedores, startups e investidores. O objetivo foi discutir o futuro do mercado em um cenário cada vez mais influenciado por tecnologia, marketing e vendas digitais.

O Rio Innovation Week se destaca por criar um ambiente que favorece o networking e a troca de experiências. Além disso, é uma oportunidade para conhecer ferramentas e tendências capazes de impulsionar empresas de todos os portes. Durante a edição deste ano, palestras, painéis e workshops abordaram desde inteligência artificial até estratégias avançadas de engajamento com clientes.

O que é o Rio Innovation Week 2025

Mais do que uma feira de negócios, o Rio Innovation Week é um verdadeiro ecossistema de ideias. Ele conecta inovação, tecnologia e empreendedorismo, abrindo espaço para novos projetos e parcerias. Por isso, pequenas empresas dialogam com grandes corporações, startups encontram investidores e profissionais acompanham tendências que influenciam o comportamento do consumidor.

Em 2025, o evento trouxe discussões sobre como inteligência artificial, automação e marketing digital estão transformando a relação entre empresas e clientes. Além disso, temas como branding no metaverso, uso de dados em campanhas de alto impacto e personalização em escala foram amplamente debatidos.

Os destaques do dia 13 de agosto

A AMM Solutions acompanhou um cronograma de palestras selecionado para explorar estratégias de crescimento e inovação. Entre os destaques, esteve a apresentação de Pedro Sobral, referência nacional em tráfego pago. Desde já ele destacou a importância de trabalhar com uma base sólida de dados e segmentação inteligente. Segundo Sobral, não basta investir em anúncios. É essencial conhecer profundamente o público e ajustar cada etapa do funil de forma estratégica.

E então outro momento marcante foi a palestra sobre Marketing de Conexão. Ela mostrou que histórias autênticas e comunicação humanizada geram mais engajamento do que campanhas puramente técnicas. Por exemplo, combinar storytelling com ações multicanal apoiadas por ferramentas de CRM pode elevar significativamente as taxas de conversão.

O painel sobre Branding Digital no Metaverso discutiu como marcas podem criar presença emocional por meio de experiências imersivas. Principalmente com tecnologias como ambientes virtuais 3D e NFTs já estão sendo usadas por empresas para fortalecer identidade e gerar interação diferenciada.

Encerrando o dia, a palestra sobre Automação de Funis de Vendas com Inteligência Artificial apresentou casos reais de uso de chatbots avançados, segmentação comportamental e disparos automáticos de conteúdo. Com isso, empresas conseguiram aumentar de forma expressiva a conversão de leads.

Assim então o Rio Innovation Week 2025 reafirmou seu papel como um dos eventos mais importantes do calendário de negócios e inovação no Brasil. Ao reunir especialistas de renome, compartilhar conhecimento de ponta e fomentar conexões estratégicas, ele reforça o protagonismo do Rio de Janeiro como polo de inovação. Assim, cada edição se torna um marco para empresas que desejam evoluir em um mercado cada vez mais dinâmico e digital.

Fale com a gente!

Fale com a gente!

Transforme seu ambiente de TI com o IBM Power11, e leve sua infraestrutura a um novo patamar de inteligência, desempenho e resiliência.

]]>

Durante dois dias, especialistas e líderes do setor compartilharam dados preocupantes, tendências e estratégias práticas para enfrentar as ameaças digitais que crescem em velocidade e complexidade. Reunimos aqui os principais aprendizados que podem ajudar sua empresa a agir agora para se proteger.

Brasil sob ataque

O Brasil ocupa a segunda posição no ranking mundial de ataques cibernéticos, registrando milhares de tentativas de invasão a cada minuto. Apesar do aumento previsto nos investimentos em cibersegurança, o país ainda reage mais do que se antecipa. Muitas empresas só reforçam a segurança após sofrerem um ataque, o que amplia os danos e o tempo de recuperação. É hora de mudar essa postura.

Cybersecurity Summit traz os próximos passos do Brasil

No evento, especialistas apresentaram uma estratégia clara para fortalecer a segurança digital no país. Ela se baseia em quatro ações diretas:

-

Proteger e conscientizar grupos vulneráveis

-

Blindar infraestruturas críticas como saúde, energia e finanças

-

Promover a cooperação entre setores públicos, privados, civis e internacionais

-

Garantir soberania tecnológica com certificações nacionais e desenvolvimento próprio

Esses pilares exigem ação coordenada, investimentos contínuos e participação ativa das empresas.

O fator humano decide a batalha

A tecnologia sozinha não vence a guerra cibernética. A maioria dos incidentes nasce de falhas humanas, desde senhas fracas até cliques em links maliciosos. Poucos executivos brasileiros colocam a cibersegurança como prioridade estratégica, o que deixa brechas para ataques. A presença da AMM Solutions no Cybersecurity Summit Rio foi essencial para entender que empresas precisam investir em treinamentos regulares, simulações de phishing e programas de upskilling e crosskilling para transformar colaboradores em verdadeiros agentes de defesa.

Setor público precisa agir agora em relação a Cybersecurity

Prefeituras e órgãos públicos ainda estão vulneráveis. A falta de certificação de equipes e de protocolos claros compromete serviços essenciais. Sistemas antes secundários, como o de controle de semáforos, agora são críticos e exigem monitoramento constante e planos de contingência.

Tendências que já estão moldando o futuro

O Cybersecurity Summit Rio destacou tendências que as empresas precisam considerar imediatamente:

-

Crescimento acelerado da inteligência artificial e dos dilemas éticos que ela traz

-

Intensificação da guerra cibernética e seu impacto na privacidade

-

Expansão dos ataques de ransomware, que já cresceram mais de 70% no último ano

-

Desafios da segurança em nuvem e da proteção de dados sensíveis

-

Riscos da computação quântica para a criptografia atual

-

Estratégias centradas no fator humano e adoção do modelo Zero Trust

-

Popularização do seguro cibernético como camada extra de proteção

Dark web: a ameaça invisível

A dark web se tornou um mercado lucrativo para criminosos. Vulnerabilidades críticas de empresas chegam a valer dezenas de vezes mais do que elas estariam dispostas a pagar para corrigir. Especialistas afirmam que praticamente todos os dados pessoais já circulam nesses ambientes. A previsão para os próximos anos é clara: veremos inteligências artificiais combatendo outras inteligências artificiais, enquanto humanos assumem o papel de estrategistas e gestores dessas defesas.

Conclusão

A presença da AMM no Cybersecurity Summit Rio mostrou que esperar pelo ataque para agir é um erro que nenhuma empresa pode cometer. A defesa deve ser proativa, contínua e baseada em ambientes resilientes, capazes de detectar, responder e se recuperar rapidamente.

Fale com a gente!

Fale com a gente!

Transforme seu ambiente de TI com o IBM Power11, e leve sua infraestrutura a um novo patamar de inteligência, desempenho e resiliência.

]]>

Conheça o IBM Power11. Lançado oficialmente em 8 de julho de 2025 e disponível em 25 de julho de 2025, ele representa um marco para a linha Power por combinar inteligência artificial nativa com proteção contra ameaças e alta disponibilidade

Por que o Power11 é uma revolução em TI?

1. Alta performance com escalabilidade

-

Até 55 % mais potente por core comparado ao Power9 e 45 % mais capacidade nos modelos de entrada/médio porte vs Power10

-

Arquitetura que vai de servidores 2U até racks com até 2 048 threads, utilizando até 16 sockets

2. Disponibilidade ininterrupta

-

Garantia de 99,9999 % de uptime — são menos de 31 s de indisponibilidade por ano .

-

Zero planned downtime: manutenção com atualização automática de patches e migração ao vivo de workloads

3. Segurança robusta contra ransomware nativa do Power 11

-

O Power Cyber Vault detecta possíveis ataques em menos de 1 minuto e protege dados com snapshots imutáveis e criptografia “quantum‑safe”

4. IA nativa e arquitetura híbrida

-

Componentes on‑chip como Matrix Math Assist aceleram inferências sem hardware extra .

-

Em Q4 de 2025, chega o Spyre Accelerator (PCIe) com mais de 300 TOPS de desempenho para IA

-

Total compatibilidade com Red Hat OpenShift AI e watsonx

5. Eficiência energética e sustentabilidade

-

Dupla performance por watt em comparação a servidores x86, com redução no consumo de até 28 % em modo econômico R

6. Disponível on‑premises e em nuvem IBM

-

Desde o lançamento, todos os modelos estão disponíveis tanto on‑premises quanto via Power Virtual Server (PowerVS) na IBM Cloud

Comparativo rápido

| Elemento | Vantagem Power11 |

|---|---|

| Desempenho por core | +55 % vs Power9 |

| Capacidade total | +45 % vs Power10 |

| Uptime anual | 99,9999 % |

| Downtime planejado | Zero |

| Segurança | Ransomware < 1 min, quantum-safe |

| Inferência IA | On-chip + Spyre PCIe |

| Energia | 2× perf/Watt vs x86 |

| Nuvem híbrida | PowerVS disponível no dia 1 |

O que muda na prática com o IBM Power11?

O que muda na prática com o IBM Power11?

1.  Desempenho superior para cargas modernas

Desempenho superior para cargas modernas

O Power11 entrega até 55% mais desempenho por núcleo em comparação com o Power9, além de suportar até 24 núcleos por chip e 2.048 threads por servidor. Isso significa que você pode consolidar cargas de trabalho, reduzir o número de servidores físicos e ainda assim melhorar a capacidade computacional geral.

Esse ganho de performance é essencial para rodar aplicações como ERP, bancos de dados (DB2, Oracle, SAP HANA), sistemas legados em IBM i e cargas de IA — tudo com menos latência e maior throughput.

Além disso, os servidores Power11 oferecem clock de até 4,4 GHz, o que aumenta significativamente a agilidade em transações e cálculos em tempo real.

2.  Disponibilidade ininterrupta: zero downtime planejado

Disponibilidade ininterrupta: zero downtime planejado

O Power11 traz uma série de avanços voltados para garantir disponibilidade contínua, um requisito essencial para sistemas críticos. Um dos principais destaques é o suporte completo ao conceito de “Zero Planned Downtime”, com funcionalidades como:

-

Atualização de firmware sem reinicialização;

-

Live Partition Mobility (migração de partições sem desligamento);

-

Diagnóstico automático e ativação de core reserva, caso um núcleo apresente falhas.

Com isso, mesmo atividades tradicionalmente críticas como atualizações, substituição de componentes e manutenção podem ser realizadas sem tirar o sistema do ar — algo essencial para operações que funcionam 24×7, como bancos, hospitais e centrais logísticas.

3.  Segurança robusta com resposta imediata a ameaças

Segurança robusta com resposta imediata a ameaças

A segurança no Power11 foi projetada com foco em resiliência cibernética. A IBM incorporou criptografia quantum-safe para proteger dados no longo prazo e integridade de firmware para evitar invasões sofisticadas.

O destaque vai para o Power Cyber Vault, que cria cópias imutáveis dos dados e detecta anomalias comportamentais em tempo real. Em caso de ataque, como um ransomware, a ameaça pode ser identificada em menos de 1 minuto, permitindo resposta quase imediata, minimizando perdas e tempo de recuperação.

Essa tecnologia reduz drasticamente o risco de interrupções e perdas causadas por ameaças digitais — um tema cada vez mais urgente no cenário corporativo.

4.  Inteligência artificial integrada à arquitetura Power

Inteligência artificial integrada à arquitetura Power

A nova geração Power11 já vem preparada para aplicações de IA diretamente no hardware. Com o Matrix Math Assist (MMA), o processador realiza inferências de machine learning e análise preditiva com alta velocidade, sem precisar de GPUs adicionais.

E mais: a IBM lançará ainda em 2025 o Spyre Accelerator, um módulo PCIe com mais de 300 TOPS de performance, projetado para cargas pesadas de IA e deep learning, com consumo reduzido.

Além disso, o Power11 está totalmente integrado ao watsonx, a plataforma de IA corporativa da IBM, e ao Red Hat OpenShift AI, permitindo executar modelos, treinar dados e criar fluxos de automação e modernização com facilidade.

5.  Eficiência energética e sustentabilidade real

Eficiência energética e sustentabilidade real

Empresas que buscam reduzir seus custos operacionais e avançar em suas metas de ESG encontrarão no Power11 um grande aliado. A arquitetura foi projetada para entregar o dobro de desempenho por watt em relação a servidores x86, com possibilidade de ativar o modo Energy Efficient, que reduz o consumo em até 30% sem afetar significativamente a performance.

Essa melhoria se traduz diretamente em menor necessidade de refrigeração, menor ocupação de espaço físico e menor custo energético por operação — uma grande vantagem em data centers modernos.

6.  Flexibilidade híbrida: on-premises e nuvem IBM

Flexibilidade híbrida: on-premises e nuvem IBM

Desde o lançamento, o IBM Power11 está disponível tanto para instalação física quanto na nuvem pública da IBM (PowerVS – Power Virtual Server). Isso permite uma adoção gradual da nuvem, mantendo sistemas legados e dados críticos sob controle, com total compatibilidade.

Além disso, o Power11 é certificado para rodar soluções como RISE with SAP, o que o torna uma plataforma estratégica para empresas em jornada de transformação digital.

Essa flexibilidade é perfeita para arquiteturas híbridas, pois oferece escalabilidade, segurança e performance sem abrir mão da governança.

Conte com a AMM Solutions para essa transição

Conte com a AMM Solutions para essa transição

Na AMM Solutions, temos mais de uma década de experiência em ambientes IBM Power, com foco em gestão, suporte, modernização e integração de soluções críticas.

Somos especialistas em:

-

IBM i / AS400, AIX e Red Hat Linux em Power

-

Migração entre gerações Power com mínimo downtime

-

Modernização de aplicações RPG com watsonx Code Assistant

-

Implantação e gestão de PowerVS (nuvem IBM)

-

Suporte contínuo via IBM TLS e monitoramento proativo

Nosso time técnico está pronto para te ajudar a avaliar se o Power11 é o melhor caminho para o seu negócio — e, se for, cuidar de cada etapa do processo com máxima segurança.

Fale com a gente!

Fale com a gente!

Transforme seu ambiente de TI com o IBM Power11, e leve sua infraestrutura a um novo patamar de inteligência, desempenho e resiliência.

Em julho de 2025, a Dell foi atingida por um ataque de ransomware realizado pelo grupo World Leaks, o qual afirma ter exfiltrado cerca de 1,3 terabytes de dados internos. Entre os arquivos comprometidos, estavam backups, logs de sistema, scripts de infraestrutura, configurações de rede e documentos de POCs, conforme detalhado em publicações como CSO Online e BleepingComputer.

Apesar de a Dell afirmar que os dados eram sintéticos e que nenhum dado de clientes ou parceiros foi comprometido, o incidente, ainda assim, serve como um alerta alarmante. Afinal, estruturas consideradas seguras também podem ser alvos de ciberataques cada vez mais sofisticados.

World Leaks: nova fase nos ataques digitais

O grupo World Leaks, que surgiu como uma evolução do infame Hunters International/Hive, adotou recentemente um modelo de extorsão pura. Em vez de priorizar a criptografia de sistemas, eles passaram a focar na cópia de dados antes mesmo de qualquer bloqueio, uma estratégia que, por sua vez, reduz tanto os custos quanto os riscos operacionais envolvidos.

Para isso, eles utilizam uma ferramenta de exfiltração automatizada, totalmente compatível com diversas arquiteturas — como x86, ARM, Windows e Linux. Além disso, operam de forma altamente organizada, contando com painéis exclusivos para afiliados, bem como sites dedicados à negociação de resgates.

Ransomware em 2025: uma ameaça crescente

De acordo com os dados de 2025, os ataques de ransomware estão se tornando cada vez mais frequentes, sofisticados e direcionados à exfiltração de arquivos. Esse cenário reflete a modernização constante dos malwares, que agora operam por meio de modelos RaaS (Ransomware as a Service) e apresentam focos específicos em setores estratégicos, como TI, saúde e finanças. Diante disso, é fundamental redobrar a atenção e fortalecer as defesas corporativas.

Lições para sua empresa: aprenda com o incidente

-

Nenhuma empresa está fora da mira: Se até mesmo uma gigante global foi comprometida, fica evidente que organizações de todos os portes, inclusive pequenas e médias empresas, estão igualmente vulneráveis. Por isso, adotar medidas preventivas e estruturais é mais urgente do que nunca;

-

Backups convencionais não bastam: É fundamental que eles sejam imutáveis, criptografados e devidamente isolados, garantindo uma recuperação rápida e segura, sem risco de sequestro dos dados;

-

Resposta rápida é essencial: A detecção precoce de tráfego anômalo e movimentações suspeitas de arquivos pode ser decisiva, já que muitas invasões só são descobertas quando os danos já estão consolidados;

- A segmentação sistêmica é vital: Ambientes de testes e produção devem contar com firewalls, controles de acesso rigorosos e segmentação de rede.

Proteja sua empresa com a AMM Solutions

Pensando nesse cenário desafiador, na AMM Solutions oferecemos soluções completas de cibersegurança e ciberresiliência. Nossas tecnologias são especialmente indicadas para ambientes corporativos estratégicos e infraestruturas que demandam alta disponibilidade, proteção contínua e resposta rápida a incidentes.

Storage IBM FlashSystem: Uma das melhores soluções de infraestrutura do mercado

- Criptografia de ponta a ponta

- Snapshots imutáveis (WORM) e backups invioláveis

- FCM4 (FlashCore Module 4): detecção de ransomware em segundos, com zero histórico de falhas globalmente

- Restauração rápida e segura, com isolamento automático de ameaças

A hora de agir é agora

Não espere ser o próximo alvo. Afinal, a recente notícia envolvendo uma gigante da TI hackeada evidencia que o cenário atual é alarmante: os ataques cibernéticos estão mais frequentes, mais caros e mais rápidos do que nunca. Nesse contexto, contar com a AMM Solutions é fundamental para garantir a continuidade dos negócios, a confiança dos clientes e a proteção dos dados, independentemente do porte da empresa ou do segmento em que atua.

Vamos blindar sua TI

Vamos blindar sua TI

Por fim, entre em contato conosco e descubra como implementar uma estratégia realmente robusta de Segurança, Continuidade e Recuperação de Dados, antes que o próximo ataque aconteça e cause prejuízos irreversíveis.

Acompanhe a AMM Solutions

Acompanhe a AMM Solutions

Marque uma consultoria conosco aqui.

]]>Quem Foi a Empresa Alvo do Ataque Hacker Milionário?

A função da C&M Software no sistema financeiro

A empresa central no episódio é a C&M Software, uma veterana no setor de tecnologia financeira brasileiro. Fundada na década de 1990, a C&M funciona como um elo entre bancos/fintechs e o Sistema de Pagamentos Brasileiro (SPB). Ela oferece conectividade com o Pix, o sistema de pagamentos instantâneos do Banco Central, especialmente para instituições que não possuem essa infraestrutura internamente.

A relação com o Banco Central e o Pix

A empresa é homologada e supervisionada pelo Banco Central, fator que, por sua vez, intensificou o impacto da notícia. Isso porque sua posição nos bastidores do sistema Pix a torna crítica: qualquer falha nela afeta diretamente dezenas de instituições financeiras. Inclusive, foi justamente por meio dela que o ataque hacker milionário se concretizou, reforçando ainda mais a urgência de reforços em cibersegurança e governança digital.

Como o Ataque Hacker Foi Executado com Sucesso?

Uso de credenciais legítimas e engenharia social

Os hackers não precisaram quebrar firewalls ou invadir sistemas com força bruta. Pelo contrário, usaram credenciais reais obtidas com a ajuda de um colaborador subornado. Em troca de R$ 15 mil, um funcionário da C&M forneceu seu login e, com isso, criou uma porta de entrada para os criminosos. Dessa forma, o ataque foi realizado sem levantar suspeitas imediatas, explorando uma brecha humana em vez de uma falha técnica.

O papel do funcionário subornado no ataque hacker

Esse “insider” entregou os dados e, a partir disso, permitiu que os invasores operassem dentro do sistema como se fossem usuários legítimos. Como resultado, o sigilo da ação enganou as camadas de segurança automatizadas, visto que, à primeira vista, tudo parecia estar “dentro das regras”.

Simulação de transações reais como técnica de fraude

Com esses acessos, os criminosos realizaram transações falsas disfarçadas de legítimas. Assim, transferiram grandes somas das chamadas contas de reserva de instituições para destinos previamente preparados, sem levantar suspeitas imediatas.

Quais Foram os Impactos imediatos do Ataque Hacker?

Valores desviados e empresas afetadas pelo ataque

Os números são impressionantes. Estima-se um prejuízo direto de R$ 400 milhões em poucas horas, com uma única empresa – a BMP Money Plus – perdendo R$ 541 milhões de sua reserva. Essa cifra reforça o motivo pelo qual o ataque foi apelidado de “roubo do século digital”.

Suspensões e interrupções do sistema Pix

O Banco Central do Brasil reagiu rapidamente, desconectando a C&M do ecossistema do Pix. Isso interrompeu as operações de diversas fintechs que dependiam da empresa. Três delas – Transfeera, Soffy e Nuoro Pay – foram suspensas por até 60 dias como medida de precaução.

Impacto operacional no ecossistema financeiro

Apesar do ataque hacker milionário ao Banco Central, a estrutura central da C&M continuou funcionando. Essa separação entre módulos evitou danos em cascata. Ainda assim, os reflexos na reputação da empresa e nas operações de fintechs foram severos, levando a suspensões e ao reforço de protocolos em todo o sistema.

Resposta das Autoridades e da C&M Software

Atuação do Banco Central e da Polícia Federal

Logo após o ataque hacker milionário ao Banco Central, o Banco Central e as autoridades policiais agiram em conjunto para conter os danos e iniciar a investigação. A Polícia Federal e a Polícia Civil de São Paulo abriram inquéritos e formaram uma força-tarefa para rastrear os responsáveis. Em menos de 48 horas, conseguiram identificar e prender o funcionário da C&M que havia colaborado com os hackers.

Ações emergenciais e auditoria externa

Além das suspensões preventivas e da desconexão do sistema Pix, a C&M iniciou uma série de ações emergenciais. Foi contratada uma auditoria independente para revisar seus controles e arquitetura de segurança. A empresa também passou a exigir critérios mais rígidos de autenticação para seus clientes, como múltiplos fatores de verificação e limites de operação mais restritos.

Retomada das operações com novas regras pós ataque hacker

Após as primeiras medidas emergenciais, o Banco Central permitiu que a C&M retomasse suas operações via Pix. No entanto, essa autorização veio acompanhada de uma série de condições rígidas. Por exemplo, os bancos parceiros passaram a precisar aprovar cada operação manualmente. Além disso, todas as atividades foram limitadas ao horário comercial, o que, por consequência, reduziu significativamente os riscos operacionais. Em outras palavras, a retomada das operações exigiu um controle muito mais rigoroso para garantir a segurança do sistema.

O Que Esse Caso Ensina Sobre Segurança da Informação?

- O elo mais fraco, o fator humano: Mesmo com sistemas avançados, a segurança sempre dependerá das pessoas que os operam. No caso da C&M, foi o suborno de um único funcionário que abriu as portas para um roubo multimilionário. Isso mostra como a conscientização dos colaboradores é essencial.

- Autenticação multifator e controles de acesso: A dependência de logins simples e a falta de controle mais rigoroso facilitaram a infiltração. O uso obrigatório de autenticação multifator (MFA) e segmentação de acesso por perfil são passos fundamentais para evitar esse tipo de fraude.

- Necessidade de monitoramento e contingência: Além da prevenção, empresas precisam ter ferramentas de monitoramento contínuo, detecção de anomalias e planos de contingência bem definidos. A velocidade de resposta foi crucial para recuperar parte dos valores desviados.

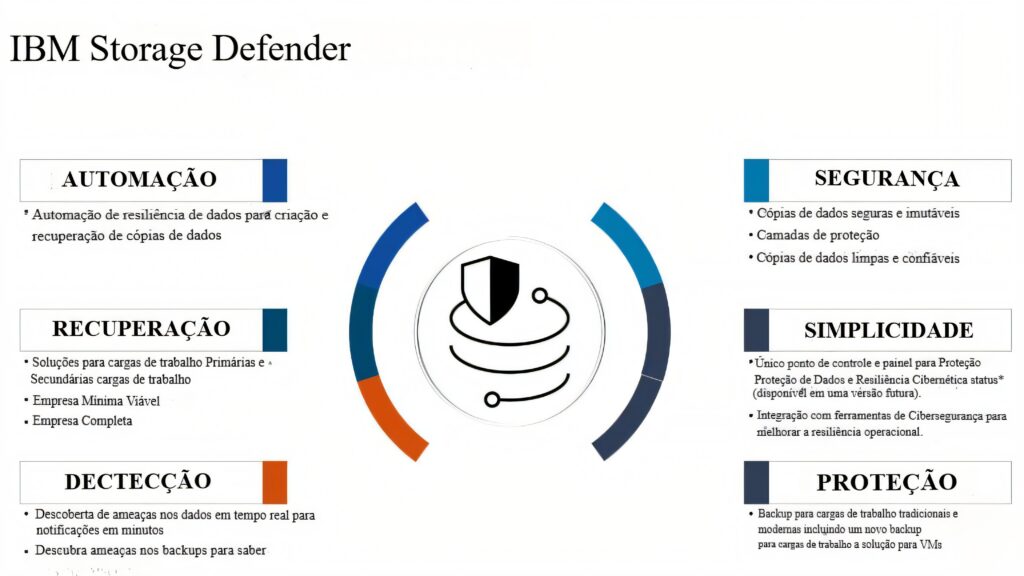

Soluções Tecnológicas em Destaque: IBM Storage Defender

- Recursos de backup inteligente e detecção de ameaças: Uma das ferramentas que vem ganhando destaque no mercado é o IBM Storage Defender, distribuído no Brasil pela AMM Solutions. Ele oferece backup inteligente, detecção automatizada de ameaças e restauração rápida de dados após incidentes.

- Como ele protege contra ransomware e vazamentos: Em cenários como o deste ataque hacker, o IBM Storage Defender é capaz de identificar padrões de uso suspeitos e proteger os dados antes que ocorram perdas críticas. Sua arquitetura é desenhada para resistir a falhas humanas e ciberataques, especialmente ransomware.

- A atuação da AMM Solutions no Brasil: A AMM Solutions atua como distribuidora oficial e fornece suporte técnico local, pois entende a importância de oferecer um atendimento próximo e eficiente. Existem diversos desafios no cenário atual de cibersegurança, e contar com uma equipe especializada faz toda a diferença. Por causa de sua expertise e agilidade, empresas brasileiras conseguem implementar essa solução de forma rápida e personalizada. Em suma, trata-se de uma opção sólida para organizações que desejam elevar seu padrão de proteção digital com confiança e eficiência.

Conclusão: Um Alerta para Todo o Setor Financeiro e Empresarial

O ataque hacker milionário ao Banco Central representa, sem dúvida, um divisor de águas na forma como tratamos a segurança digital no setor financeiro, pois expôs fragilidades que antes eram subestimadas. Existem, portanto, diversos fatores que precisam ser considerados além da tecnologia em si — como treinamento constante, políticas claras e agilidade na resposta a incidentes. Por causa de episódios como esse, fica evidente que as empresas devem adotar uma postura mais estratégica em relação à cibersegurança. Em suma, proteger o capital, a reputação e, principalmente, a confiança dos clientes tornou-se uma prioridade inadiável.

Perguntas Frequentes (FAQs)

1. O que é uma conta reserva no Banco Central?

São contas mantidas por bancos no Banco Central para realizar liquidações entre instituições, sem afetar diretamente os correntistas comuns.

2. Como saber se minha empresa está vulnerável a ataques semelhantes?

A vulnerabilidade pode estar em acessos mal configurados, falta de autenticação multifator e treinamento inadequado de funcionários. Auditorias frequentes ajudam a identificar essas falhas.

3. O Pix ainda é seguro após esse ataque?

Sim. O ataque ocorreu por meio de uma empresa intermediária, não no sistema Pix em si. O Banco Central mantém padrões elevados de segurança no arranjo Pix.

4. A C&M Software foi responsabilizada pelo roubo no Banco Central?

Ela está sendo investigada, mas colaborou com as autoridades e adotou diversas medidas corretivas. A responsabilidade também será avaliada pelas autoridades conforme as investigações avançam.

5. O que é o Mecanismo Especial de Devolução (MED)?

Trata-se de um recurso criado pelo Banco Central para estornar valores transferidos por Pix em situações em que houver fraude comprovada. Nesse sentido, ele foi fundamental para recuperar parte do dinheiro no caso em questão, contribuindo diretamente para a mitigação dos prejuízos.

6. Como as empresas podem melhorar sua cibersegurança?

Isso inclui adotar autenticação forte, manter monitoramento constante, implementar backups inteligentes e utilizar ferramentas modernas, como o IBM Storage Defender. Além disso, é essencial treinar constantemente sua equipe, garantindo uma postura proativa frente às ameaças cibernéticas.

Acompanhe a AMM Solutions

Acompanhe a AMM Solutions

Marque uma consultoria conosco aqui.

]]>No cenário atual, confiar apenas em backups tradicionais e planos de recuperação de desastres pode colocar sua empresa em risco. A pergunta que você precisa se fazer é: “Minha empresa possui Resiliência de Dados para suportar uma ameaça cibernética moderna?”

Resiliência de dados – O Problema é Real – E Urgente

Resiliência de dados – O Problema é Real – E Urgente

De acordo com dados recentes, 66% dos ataques cibernéticos não são detectados por sistemas tradicionais de segurança. Além disso, quando o pior acontece, o tempo médio de recuperação é de 23 dias. Consequentemente, imagine sua empresa parada por mais de três semanas — os impactos financeiros e de reputação podem ser devastadores.

Adicionalmente, a realidade das novas regulamentações, como GDPR, DORA e NIS2, exige respostas em questão de horas, não dias. Portanto, a resiliência de dados não é mais uma opção — é uma necessidade estratégica.

A Solução: IBM Storage for Data Resilience

A Solução: IBM Storage for Data Resilience

A IBM redefiniu o conceito de proteção de dados com soluções inovadoras como:

- IBM Storage Defender: O sistema detecta e responde rapidamente a ameaças, oferecendo uma orquestração completa de proteção e recuperação.

- IBM FlashSystem: Proporciona armazenamento ultrarrápido com recursos como CyberVault e SafeGuarded Copy, que criam snapshots imutáveis para recuperação segura.

- IBM Storage Sentinel: identifica corrupções e ameaças ocultas antes que causem danos reais, garantindo a integridade dos dados.

Essas soluções se baseiam em três pilares fundamentais da resiliência de dados:

- Early Detection: Detecte ameaças ativas e adormecidas com sensores inteligentes.

- Safe Recovery: Recupere-se de forma segura a partir de cópias imutáveis e limpas.

- Integração com SecOps: Conecte sua proteção de dados às operações de segurança da sua empresa.

E o Suporte? Conheça o IBM Storage Expert Care

E o Suporte? Conheça o IBM Storage Expert Care

Ter a tecnologia certa é essencial; no entanto, contar com um suporte adequado faz toda a diferença. Por isso, o IBM Storage Expert Care oferece serviços sob medida, organizados em três níveis — Basic, Advanced e Premium — que incluem:

- Suporte técnico 24×7

- Monitoramento preditivo com IBM Insights Pro

- Atualizações remotas e planejadas de código

- TAM (Technical Account Manager) dedicado no tier Premium

Além disso, contratos flexíveis de até 5 anos proporcionam previsibilidade orçamentária e reduzem o tempo de inatividade.

Benefícios Comprovados

Benefícios Comprovados

Empresas que adotaram essa abordagem registraram:

- 98% mais velocidade de recuperação

- 75% menos tempo de backup

- 50% de economia no custo total de propriedade (TCO)

- $0 em pagamento de resgate cibernético (quando bem implementado)

Resiliência de dados – Quer Saber Mais?

Resiliência de dados – Quer Saber Mais?

Aprofunde-se no assunto ouvindo nosso episódio especial do podcast sobre resiliência de dados e os storages da IBM.

Sobre a AMM Solutions

Sobre a AMM Solutions

A AMM Solutions é uma empresa especializada em Gestão e Suporte de Ambientes IBM i. Além disso, somos Business Partner da própria IBM e, portanto, oferecemos consultoria completa para ajudar sua empresa a:

- Escolher a solução IBM ideal para seu ambiente

- Implementar estratégias eficazes de resiliência de dados

-

Maximizar o retorno sobre seus investimentos em infraestrutura de TI

Acompanhe a AMM Solutions

Acompanhe a AMM Solutions

Fique por dentro das tendências e boas práticas em tecnologia corporativa. Marque uma consultoria conosco aqui.

]]>Por que investir em um plano de Disaster Recovery?

Afinal, indisponibilidade de sistemas, perda de dados, ataques cibernéticos e falhas de infraestrutura acontecem. Por outro lado, empresas que não estão preparadas acabam correndo riscos graves:

- Prejuízos financeiros com operações paradas

- Danos à reputação e perda de confiança de clientes

- Multas por não conformidade com legislações, como a LGPD

- Perda de dados cruciais para o negócio

Por outro lado, organizações que contam com um plano de Disaster Recovery eficiente conseguem, assim, reagir com agilidade diante de imprevistos, manter a confiança do mercado e, consequentemente, superar a concorrência.

Disaster Recovery: Proteja Seus Dados e Supere a Concorrência

Hoje, se destacar vai além de proteger informações. Um plano de Disaster Recovery bem estruturado garante:

- Continuidade operacional mesmo em cenários críticos

- Resposta rápida a incidentes e redução do tempo de inatividade

- Conformidade legal e regulatória

- Preservação da imagem e competitividade

Empresas resilientes são vistas como referências em seu mercado porque transmitem confiança e maturidade estratégica.

A nova tecnologia da IBM: IBM Storage Defender

Para quem busca ainda mais proteção, recentemente a IBM lançou o Storage Defender, uma solução inovadora que integra proteção de dados, detecção de ameaças em tempo real e, além disso, funcionalidades avançadas de recuperação. Com o uso de inteligência artificial, o Storage Defender consegue identificar e bloquear ataques, automatizando, assim, a restauração rápida dos dados – o que, consequentemente, reduz drasticamente o impacto de qualquer incidente. Dessa forma, essa tecnologia representa o que há de mais moderno em segurança e disponibilidade de informações, sobretudo para ambientes de missão crítica.

Protegendo ambientes IBM i (AS/400): seu negócio merece o melhor

Se a sua empresa utiliza sistemas IBM i (AS/400), certamente sabe da importância desses ambientes para operações essenciais. Por isso, contar com especialistas faz toda a diferença!

Além disso, a AMM Solutions é referência em Disaster Recovery para ambientes IBM i no Brasil. Por meio de nossa experiência, desenvolvemos o iMAGEM AD, um software de replicação e restauração de dados homologado pela IBM Rochester, que oferece alta performance e excelente custo-benefício – inclusive para versões de sistemas que já foram descontinuadas pela própria IBM.

Com o iMAGEM AD, você garante:

- Replicação segura de dados DB2, perfis de usuários, file systems e folders

- Restauração rápida de ambientes, minimizando impactos de desastres

- Suporte especializado e alinhado às necessidades do seu negócio

Conclusão: Transforme riscos em vantagem competitiva

Empresas que encaram Disaster Recovery como estratégia estão, portanto, à frente em segurança, confiança e competitividade. Por isso, não espere o imprevisto acontecer!

Se suas operações realmente não podem parar, então fale com a AMM Solutions, conheça o iMAGEM AD e, assim, garanta a continuidade do seu negócio – mesmo diante dos maiores desafios. Gostou desse artigo? Conheça o nosso INSTAGRAM e nosso canal no YOUTUBE. E, caso queira entender como a AMM Solutions pode transformar o seu negócio com soluções de TI e inteligência artificial, clique aqui para falar com um de nossos especialistas.

Falou em IBM i, chamou a AMM Solutions! Sua parceira IBM i no Brasil.

O Poder do IBM Power10 na IA de Próxima Geração

O IBM Power10 representa um dos avanços mais significativos na computação de alto desempenho voltada para IA e ML. Além disso, projetado para cargas de trabalho exigentes, o Power10 oferece:

- Eficiência e Agilidade: Um ganho de até 75% no desempenho, facilitando o treinamento e a inferência de modelos complexos.

- Aceleradores de IA Integrados: Componentes especializados que otimizam o tempo de execução de algoritmos, resultando em sistemas mais rápidos e responsivos.

- Eficiência Energética: O Power10 não só melhora o desempenho por watt, mas também atende a demandas de sustentabilidade em um mundo com crescentes preocupações energéticas.

Esses fatores fazem do Power10 uma plataforma ideal para aplicações críticas, que vão desde a modelagem preditiva até a detecção de fraudes. Além disso, essa versatilidade permite que o Power10 se adapte às necessidades específicas de diferentes setores, garantindo soluções eficazes e inovadoras.

Casos de Uso Inovadores com IBM Power Systems

Os IBM Power Systems estão transformando diversas indústrias com a aplicação de IA e ML. Aqui estão alguns exemplos:

- Setor Financeiro: Processamento de grandes volumes de transações em tempo real, melhorando a identificação de fraudes e a tomada de decisões rápidas.

- Saúde: Análise avançada de imagens médicas, permitindo diagnósticos precoces com maior precisão e eficácia.

- Varejo: Utilização de modelos preditivos para otimizar cadeias de suprimento e personalizar a experiência do cliente.

- Cibersegurança: Detecção de fraudes em tempo real, garantindo a segurança das transações e dados dos clientes.

Preparando Seu Ambiente para IA/ML

Para maximizar o potencial da IA e do ML, é essencial configurar corretamente o ambiente de TI. Isso inclui:

- Escolha do Hardware: Avaliar processadores e configurações ideais de memória, a fim de suportar cargas de trabalho exigentes.

- Integração com Software: Garantir compatibilidade com frameworks como TensorFlow, PyTorch e Caffe é essencial para uma implementação bem-sucedida.

- Utilização de Tecnologias Modernas: Além disso, contar com integração em nuvem e containerização é fundamental para aproveitar ao máximo a escalabilidade.

A AMM Solutions como Seu Parceiro Estratégico

Na sua jornada para implementar soluções de IA e Machine Learning, a AMM Solutions é o parceiro ideal. Como um provedor líder de serviços de consultoria e suporte especializado em IBM Power Systems, nossa equipe possui ampla experiência em auxiliar organizações. Nesse sentido, ajudamos a planejar, projetar e implementar soluções de IA e ML personalizadas de forma eficaz. Além disso, nosso compromisso com a excelência garante que cada projeto seja adaptado às necessidades específicas do seu negócio.

Oferecemos serviços abrangentes que incluem:

Entendemos suas necessidades de negócios e objetivos, a fim de propor a melhor configuração de sistema. Em seguida, na fase de Implementação e Migração, auxiliamos na integração de cargas de trabalho e na otimização do desempenho do sistema. Por fim, com nosso Suporte Técnico Especializado, garantimos que você tenha acesso ao conhecimento necessário para ter sucesso com os Power Systems.Ao trabalhar conosco, sua organização pode acelerar a transformação digital, melhorar a eficiência e reduzir custos, enquanto maximiza a experiência do cliente.

Conclusão: O Futuro da IA e Machine Learning com IBM Power Systems

Os IBM Power Systems oferecem uma plataforma poderosa e versátil para Inteligência Artificial e Machine Learning, não apenas unindo alto desempenho, eficiência energética e escalabilidade, mas também proporcionando recursos adicionais que potencializam suas operações. Além disso, ao integrar nossos serviços da AMM Solutions, você está dando um passo mais perto de explorar todo o potencial da IA. Desde a decisão até a ação, esses sistemas não somente impulsionam sua organização como também a orientam em direção a um futuro inovador.

Próximos Passos:

- Avalie suas necessidades e objetivos com clareza.

- Selecione o hardware e software mais adequados.

- Conte com a AMM Solutions para guiar todo o processo de implementação.

Com essas bases sólidas, sua organização estará pronta para liderar na nova era da inteligência artificial. Gostou desse artigo? Conheça o nosso INSTAGRAM e nosso canal no YOUTUBE.

]]>O AS/400: Uma Base Sólida que Resistiu ao Tempo

A IBM lançou o AS400 em 1988, projetando-o como um sistema integrado, seguro e de alta performance. Mesmo com o surgimento de novas tecnologias, muitas empresas ainda assim o escolhem, principalmente por valorizarem estabilidade, segurança e escalabilidade. Mas, por que isso acontece? Vamos explorar os motivos que mantêm o AS400 em alta demanda mesmo após tantos anos.

- Confiabilidade Inigualável: A IBM construiu o AS400 para ser robusto, com uma arquitetura que minimiza falhas e garante alta disponibilidade. Para empresas que não podem correr o risco de downtime, esse sistema se torna um diferencial crucial.

- Segurança de Dados: Em um mundo onde os ataques cibernéticos são cada vez mais comuns, o AS400 se destaca por oferecer segurança intrínseca, protegendo informações sensíveis de forma eficaz.

- Compatibilidade com Tecnologias Modernas: Apesar de ser um sistema antigo, o AS400 pode ser integrado com ferramentas modernas, como APIs, cloud computing e interfaces gráficas, graças à modernização de aplicações.

Modernização de Aplicações no IBM i (AS/400)

As empresas que desejam continuar utilizando o AS400 precisam, primeiramente, modernizar suas aplicações para se adaptar às demandas atuais. Além disso, esse processo inclui não apenas atualizar interfaces, mas também integrar novas tecnologias e otimizar o desempenho. A seguir, confira alguns benefícios dessa modernização:

- Melhoria da Experiência do Usuário: Interfaces antigas podem ser substituídas por designs modernos e intuitivos, aumentando a produtividade dos usuários.

- Integração com a Nuvem: A migração de aplicações para a nuvem permite maior flexibilidade e escalabilidade, algo essencial no mundo dos negócios atual.

- Redução de Custos Operacionais: Ao modernizar o sistema, empresas podem reduzir custos de manutenção e evitar a necessidade de migrar para plataformas completamente novas.

Por Que o IBM i (AS/400) ainda está em alta demanda?

A demanda pelo AS400 persiste por várias razões, incluindo:

Investimento Inicial Significativo: Muitas empresas já investiram pesado no AS400 e, por isso, preferem modernizá-lo em vez de migrar para um sistema completamente novo. Além disso, essa escolha reduz custos e evita riscos associados a mudanças radicais.

Familiaridade e Expertise: Por outro lado, organizações valorizam profissionais experientes no AS400 e, por essa razão, optam por manter um sistema que já dominam. Dessa forma, garantem continuidade e eficiência nos processos.

Adaptabilidade: Por fim, com a modernização, o AS400 integra tecnologias emergentes, como IoT, machine learning e big data, não apenas mantendo-se competitivo no mercado, mas também se tornando uma solução futura e escalável.

Conclusão: O Futuro do AS/400 com a Modernização de Aplicações

O AS400, ou IBM i, provou ser um sistema resistente e confiável ao longo dos anos. No entanto, para continuar relevante, a modernização de aplicações é essencial. Além disso, ao integrar tecnologias modernas e melhorar a experiência do usuário, as empresas podem aproveitar ao máximo esse sistema icônico, sem deixar de lado a inovação. Dessa forma, ele se mantém competitivo e alinhado às demandas do mercado atual.

Se sua empresa ainda utiliza o AS400, considere investir em modernização para garantir que ele continue a atender às necessidades do mercado atual. E, se você está buscando mais informações sobre o tema, não deixe de nos seguir no Instagram @ammsolutions.as400 e inscreva-se no nosso canal do YouTube para receber mais dicas e novidades sobre o mundo do AS400 e modernização de sistemas! Além disso, clique aqui para falar com um de nossos especialistas e saber como você pode implementar hoje o IBM i Series na sua empresa.

Gostou deste conteúdo? Compartilhe e deixe seu comentário abaixo! Para mais dicas sobre tecnologia e modernização de sistemas, acompanhe nosso blog.

]]>